如何把安全融入到DevOps当中

如何把安全融入到DevOps当中

部署零信任的六个步骤

部署零信任的六个步骤

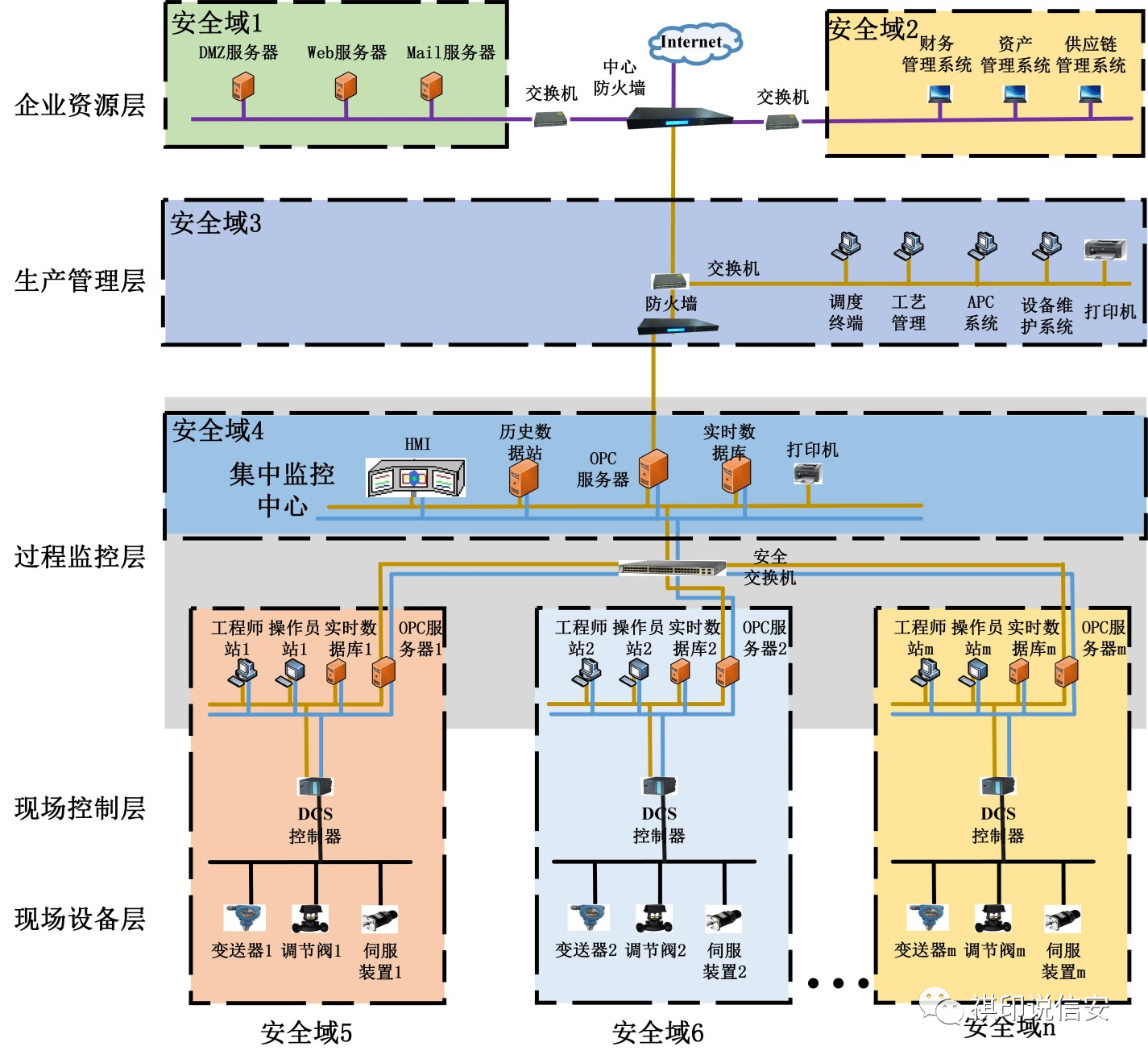

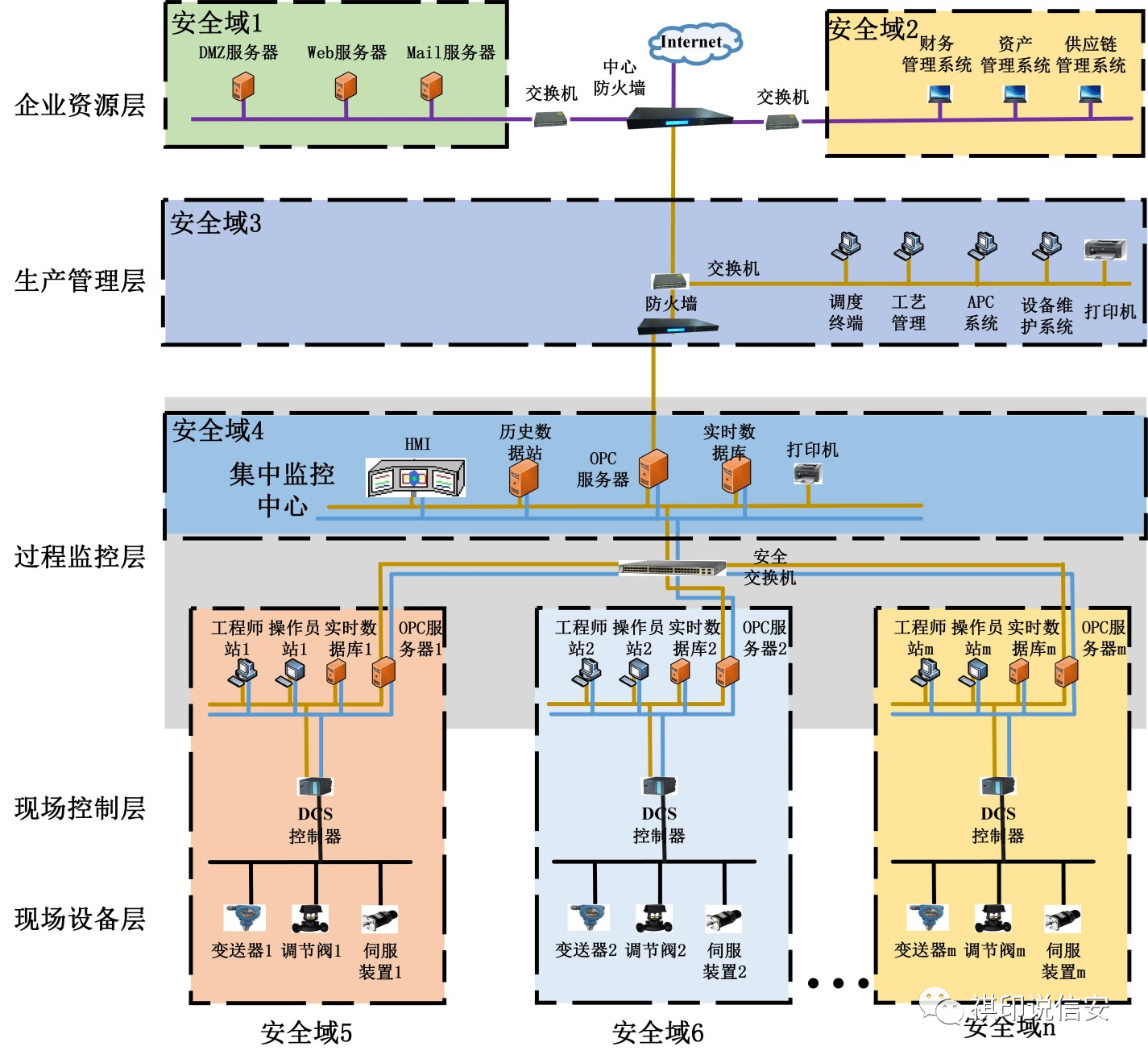

工业控制系统安全:DCS风险与脆弱性检测要求思维导图

工业控制系统安全:DCS风险与脆弱性检测要求思维导图

专家解读 | 以法律手段维护用户权益,纵深推进App个人信息

专家解读 | 以法律手段维护用户权益,纵深推进App个人信息

外网资讯 | 卡巴斯基发现疑似来自美CIA的新恶意软件

外网资讯 | 卡巴斯基发现疑似来自美CIA的新恶意软件

美国军方手里还有“互联网的另一半”?

美国军方手里还有“互联网的另一半”?

浅谈“十四五”规划中的新基建布局

浅谈“十四五”规划中的新基建布局

工业控制系统安全:DCS防护要求思维导图

工业控制系统安全:DCS防护要求思维导图

安全趣闻 | 江苏南京女子找“黑客”

安全趣闻 | 江苏南京女子找“黑客”

工业控制系统安全:DCS管理要求思维导图

工业控制系统安全:DCS管理要求思维导图