如何使用Teler进行实时HTTP入侵检测

如何使用Teler进行实时HTTP入侵检测

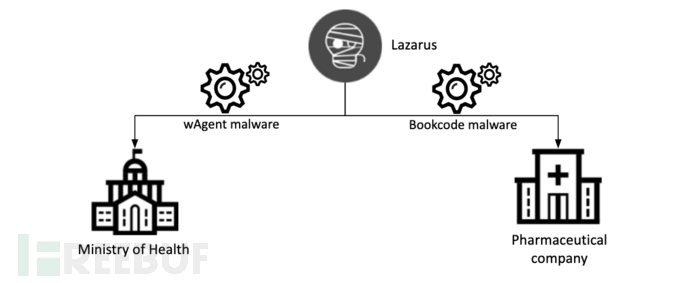

Lazarus针对COVID-19发起攻击

Lazarus针对COVID-19发起攻击

一份通告引发的内网突破

一份通告引发的内网突破

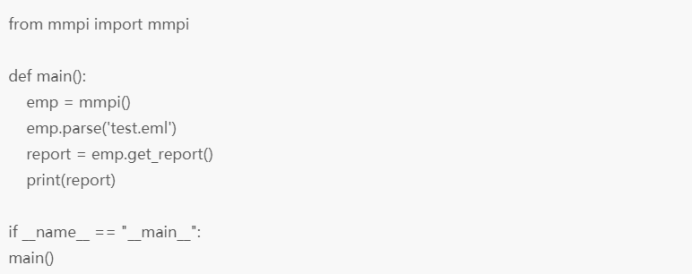

基于Python的邮件快速检测工具

基于Python的邮件快速检测工具

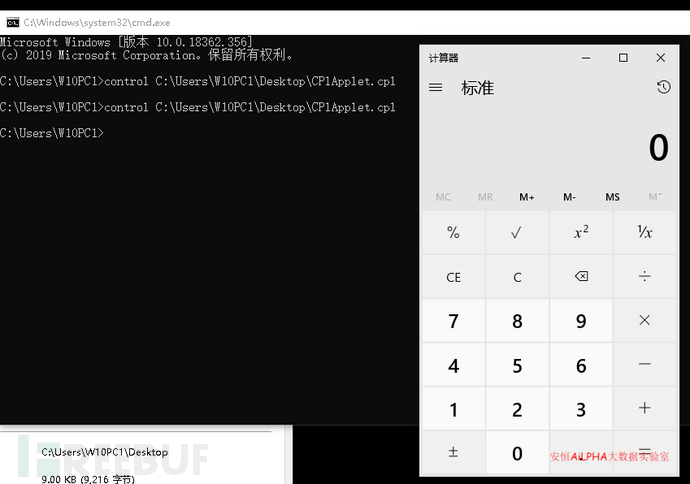

ATT&CK攻防初窥系列–执行篇

ATT&CK攻防初窥系列–执行篇

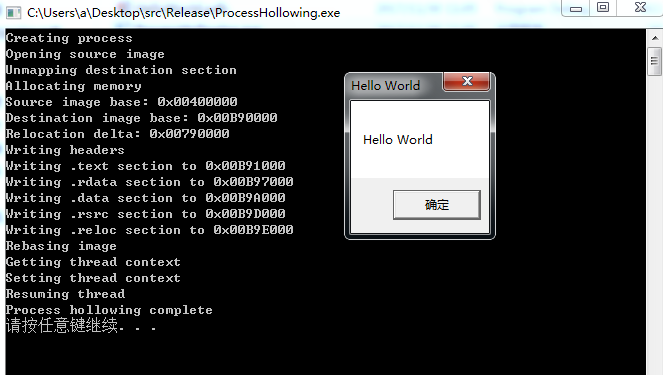

傀儡进程的实现与检测

傀儡进程的实现与检测

书单推荐——web安全入门书籍

书单推荐——web安全入门书籍

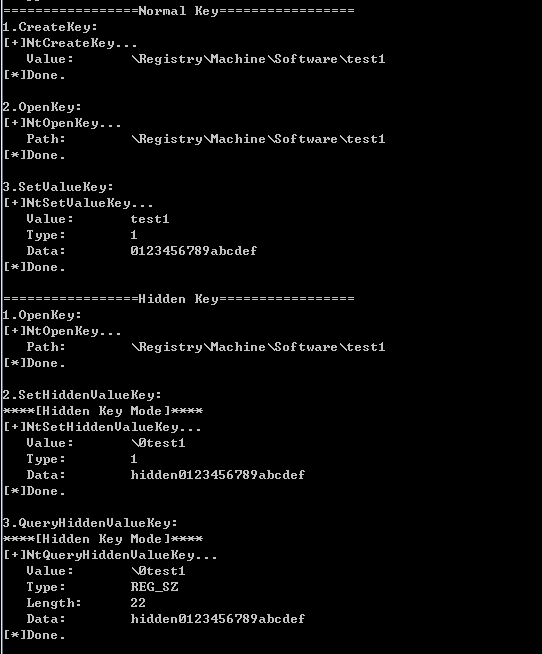

渗透技巧――_隐藏_注册表的更多测试

渗透技巧――_隐藏_注册表的更多测试

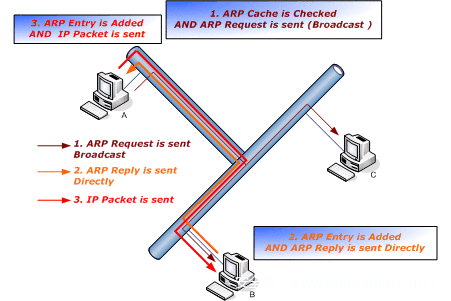

通过ARP流量绕过杀毒软件传输后门payload

通过ARP流量绕过杀毒软件传输后门payload

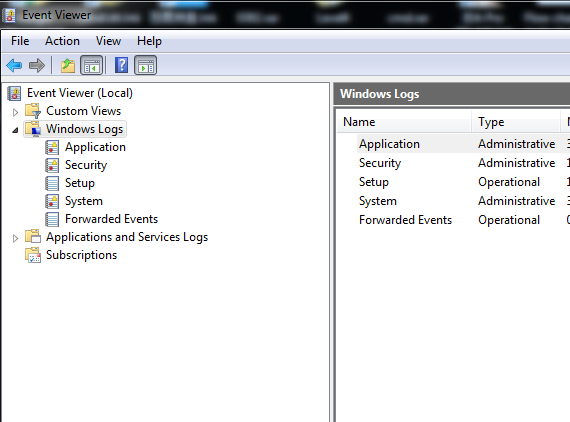

渗透技巧――Windows日志的删除与绕过

渗透技巧――Windows日志的删除与绕过