神秘黑客组织利用11个0 day漏洞发起攻击

谷歌Project Zero研究人员发现神秘黑客组织在2020的攻击活动中使用了11个0 day漏洞,其中攻击目标包括安卓、iOS 和Windows 用户。

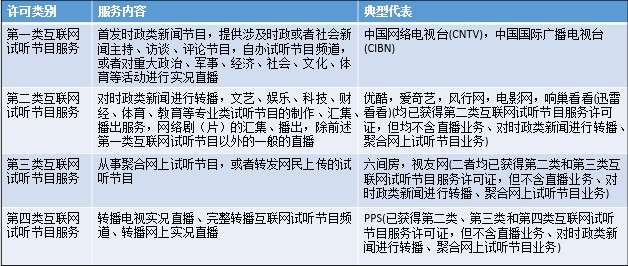

概述

2020年10月,谷歌Project Zero研究人员发现有7个0 day漏洞的在野利用。这些漏洞利用通过水坑攻击来进行传播,其中有2个漏洞利用服务器保存了安卓、Windows和iOS 设备的漏洞利用链。这些攻击活动似乎是2020年2月发现的攻击活动的下一轮更新。

研究人员首先发现了到第二个漏洞利用服务器的链接。在根据IP 地址和用户代理进行初始指纹分析后,有i 被注入到了指向2个漏洞利用服务器之一的网站。

研究人员在测试过程中发现,这两个漏洞利用服务器存在于所有发现的域名中。其中:

漏洞利用服务器1:

最开始只响应iOS和Windows 用户代理;

研究人员在从服务器下载漏洞利用时服务器仍然活跃;

在CVE-2020-15999 漏洞被修复后,用新的v8 0 day漏洞(CVE-2020-16009)来替换;

在漏洞利用服务器2下线后也响应安卓用户代理。

漏洞利用服务器2:

响应安卓用户代理;

研究人员在从服务器下载漏洞利用后服务器仍然活跃了约36小时;

与漏洞利用服务器1相比,该服务器响应的IP 地址范围更小。

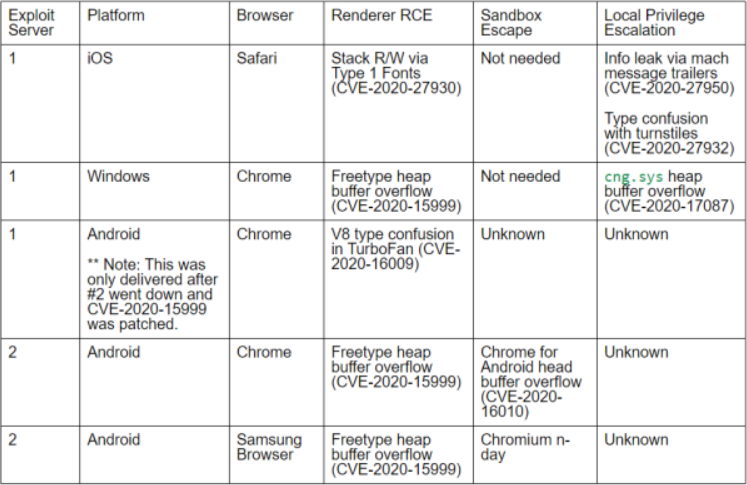

上图表明连接到受感染的网站的设备的流程。设备会被重定向到漏洞利用服务器1或漏洞利用服务器2。然后根据设备和浏览器传播以下漏洞利用:

针对所有的平台都使用了混淆和反分析检查,但是每个平台的混淆都是不同的。比如,iOS 是唯一使用临时密钥(ephemeral key)加密的,也就是说漏洞利用无法在抓包的情况下恢复,而是需要中间人才能实现漏洞利用的重写。

这些漏洞利用使得研究人员相信漏洞服务器1和漏洞服务器2背后的实体是不同的,但是互相处于一种协作模式。两个漏洞利用服务器都使用了Chrome Freetype RCE (CVE-2020-15999)漏洞,但是漏洞利用的代码却是不同的。因此,研究人员相信这是两个不同的运营者。

攻击者利用的7个0 day漏洞如下:

- CVE-2020-15999 - Chrome Freetype堆缓存溢出漏洞;

- CVE-2020-17087 - Windows cng.sys中的堆缓存溢出漏洞;

- CVE-2020-16009 - TurboFan map deprecation中的Chrome type confusion

- CVE-2020-16010 – Chrome安卓版堆缓存溢出漏洞

- CVE-2020-27930 - Safari 任意栈读写漏洞

- CVE-2020-27950 - iOS XNU kernel 内存泄露漏洞

- CVE-2020-27932 - iOS kernel type confusion with turnstiles

总结

Project Zero 研究人员发现,攻击者在2020年的攻击活动中使用了多个0 day漏洞利用链和7个0 day漏洞利用。与2020年早期的攻击活动中,攻击者在1年里使用了至少11个0 day漏洞利用。

文章来源:https://netsecurity.51cto.com/art/202103/651798.htm