Oracle发布2021年4月重要补丁更新,建议有关用户尽快

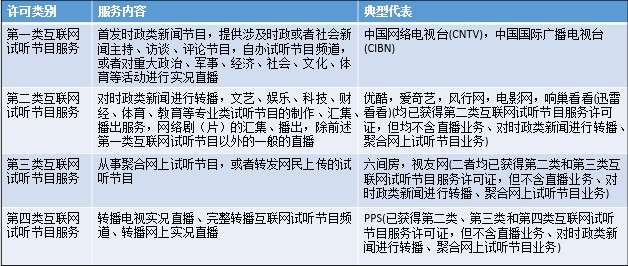

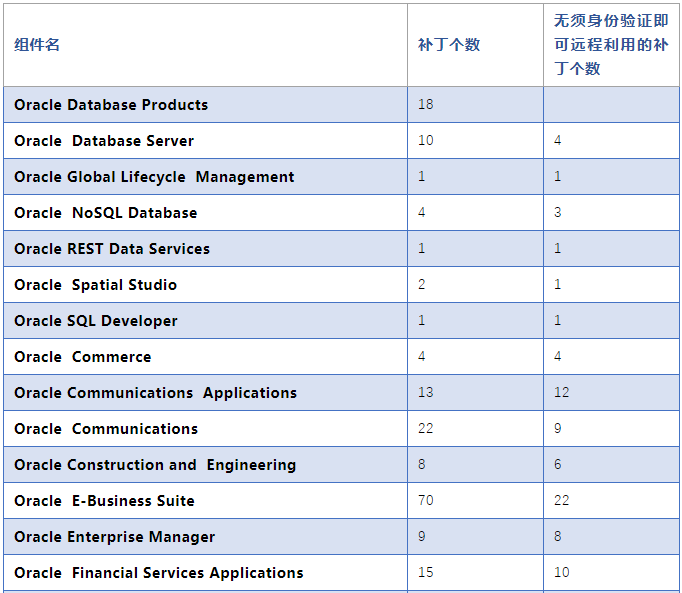

2021年04月21日,Oracle官方发布了2021年4月例行安全更新(https://www.oracle.com/security-alerts/cpuapr2021.html)。在本次更新的45个漏洞补丁中,有36个漏洞无需身份验证即可远程利用。

Oracle每季度发布一次重要补丁更新,接下来4个日期是:2021年7月20日,2021年10月19日,2022年1月18日,2022年4月19日。

漏洞详情

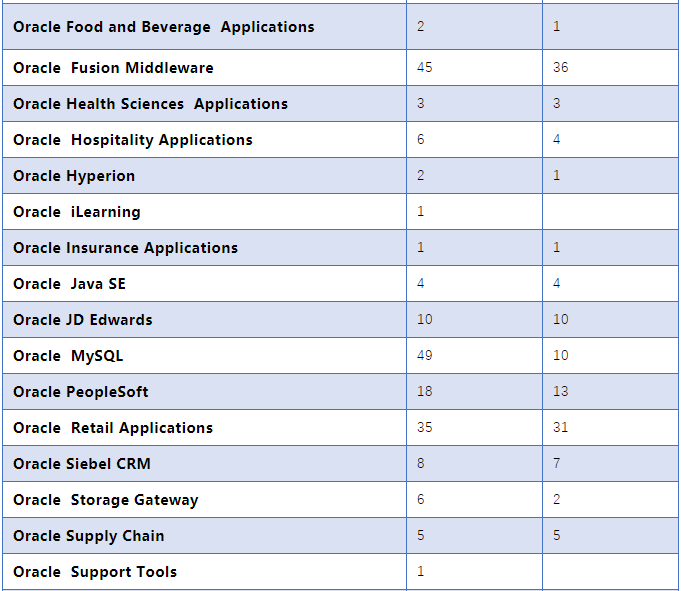

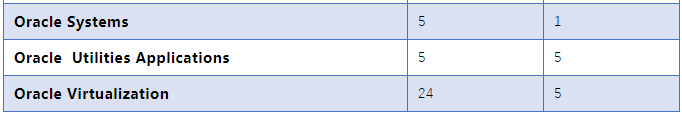

此次安全更新发布了390个漏洞补丁,其中Oracle Fusion Middleware有45个漏洞补丁更新,主要涵盖了Oracle Weblogic Server、Oracle Outside In Technology、Oracle Coherence、Oracle Business Intelligence Enterprise Edition等产品。在本次更新的45个漏洞补丁中,有36个漏洞无需身份验证即可远程利用。

Weblogic相关漏洞一直是数年来倍受黑客关注的高风险漏洞,相关漏洞一经披露,不久就会被网络黑产利用。建议Oracle的用户高度重视,并尽快升级修复。

通告存在漏洞的主要商业组件包括:

Oracle Weblogic Server多个严重漏洞

Weblogic本次更新了多个严重漏洞,这些漏洞允许未经身份验证的攻击者通过IIOP或T3协议发送构造好的恶意请求,从而在Oracle WebLogic Server执行代码或窃取关键数据。

严重漏洞编号如下:

CVE-2021-2136:

未经身份验证的攻击者通过IIOP协议发送恶意请求,最终接管服务器,评分9.8

CVE-2021-2135:

未经身份验证的攻击者通过T3或IIOP协议发送恶意请求,最终接管服务器,评分9.8

CVE-2021-2157:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终对关键数据进行未授权访问,评分7.5

Oracle Communications Applications(Oracle通信应用软件)多个严重漏洞

此重要补丁更新包含针对Oracle Communications Applications的13个新的安全补丁。

其中的12个漏洞无需身份验证即可远程利用,即可以通过网络利用而无需用户凭据。

严重漏洞编号如下:

CVE-2020-11612:

未经身份验证的攻击者通过HTTP协议发送恶意请求,最终接管Oracle Communications Design Studio,评分9.8

CVE-2020-28052:

未经身份验证的攻击者通过HTTPS协议发送恶意请求,最终接管Oracle Communications Messaging Server,评分9.8

CVE-2020-5421:

未经身份验证的攻击者通过HTTPS协议发送恶意请求,最终接管Oracle Communications Unified Inventory Management,评分8.8

Oracle E-Business Suite(Oracle电子商务套件)多个严重漏洞

此重要补丁更新包含针对Oracle E-Business Suite的70个新的安全补丁。

其中的22个漏洞无需身份验证即可被远程利用,即可以在不需要用户凭据的情况下通过网络利用这些漏洞。

严重漏洞编号如下:

CVE-2021-2200:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终对关键数据进行未授权访问,评分9.1

CVE-2021-2205:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终对关键数据进行未授权访问,评分9.1

CVE-2021-2209:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终对关键数据进行未授权访问,评分8.5

Oracle Enterprise Manager(Oracle企业管理软件)多个严重漏洞

此重要补丁更新包含针对Oracle Enterprise Manager的9个新的安全补丁。其中的8个漏洞无需身份验证即可远程利用,即可以通过网络利用而无需用户凭据。

严重漏洞编号如下:

CVE-2019-17195:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管企业管理器基础平台,评分9.8

CVE-2019-5064:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管Oracle应用测试套件,评分8.8

CVE-2020-10878:未经身份验证的攻击者可以通过HTTP发送恶意请求,最终对关键数据进行未授权访问,评分8.6

Oracle Financial Services Applications(Oracle金融服务应用软件)多个严重漏洞

此重要补丁更新包含针对Oracle Financial Services Applications的15个新的安全补丁。

其中的10个漏洞无需身份验证即可远程利用,即可以在不需要用户凭据的情况下通过网络利用这些漏洞。

严重漏洞编号如下:

CVE-2020-11998:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管Oracle FLEXCUBE私人银行业务,评分9.8

CVE-2020-5413:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管Oracle FLEXCUBE私人银行业务,评分9.8

CVE-2019-3773:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管Oracle FLEXCUBE私人银行业务,评分9.8

CVE-2019-17638:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终对关键数据进行未授权访问及拒绝服务攻击,评分9.4

CVE-2020-26217:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管金融服务应用程序,评分8.8

CVE-2020-5421:

未经身份验证的攻击者可以通过HTTP发送恶意请求,最终接管Oracle FLEXCUBE私人银行业务,评分8.8

漏洞等级

高危

漏洞修复建议

建议Oracle用户尽快升级修复漏洞,可参考oracle官方发布的补丁更新指南:Oracle Critical Patch Update Advisory - April 2021(https://www.oracle.com/security-alerts/cpuapr2021.html)。

Weblogic 漏洞临时缓解建议:

1. 如果不依赖T3协议进行JVM通信,可禁用T3协议:

进入WebLogic控制台,在base_domain配置页面中,进入安全选项卡页面,点击筛选器,配置筛选器。

在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则框中输入7001 deny t3 t3s保存生效。

重启Weblogic项目,使配置生效。

2. 如果不依赖IIOP协议进行JVM通信,可禁用IIOP协议:

进入WebLogic控制台,在base_domain配置页面中,进入安全选项卡页面。

选择“服务”->”AdminServer”->”协议”,取消“启用IIOP”的勾选。

重启Weblogic项目,使配置生效。

注:修复漏洞前请备份资料,并进行充分测试。

参考链接:

https://www.oracle.com/security-alerts/cpujan2021.html