【翻译】Codecov黑客入侵了数百个受限制的客户站点

Image by Shutterstock.

调查人员告诉路透社,黑客篡改了一家名为Codecov的公司的软件开发工具,并使用该程序来限制访问该旧金山公司客户的数百个网络。

Codecov公司制作软件审核工具,该工具使开发人员可以查看自己的代码受到了多大程度的测试,这个过程可以使工具访问各种内部软件帐户的存储凭据。

调查人员说,攻击者使用自动化技术快速复制了这些凭据并突袭了其他资源,将漏洞扩大到了Codecov在周四最初披露的范围之外。

一位不愿透露姓名的调查人员说,黑客们投入了更多的精力来使用Codecov进入其他软件开发程序制造商以及本身为许多客户提供技术服务的公司,其中包括IBM。

该调查人员说,这两种方法都将使黑客有可能获得成千上万个其他受限制系统的凭据。

IBM和其他公司表示,他们的代码并未更改,但未回复是否已获取对其系统的访问凭证。

IBM发言人说:“我们正在调查报道的Codecov事件,到目前为止,尚未发现涉及客户或IBM的代码修改。”

联邦调查局旧金山办事处正在调查这些妥协案,周一已通知了数十名可能的受害者。员工说,私人保安公司已经开始响应以协助多个客户。

周一,Codecov没有回应路透社的置评请求。

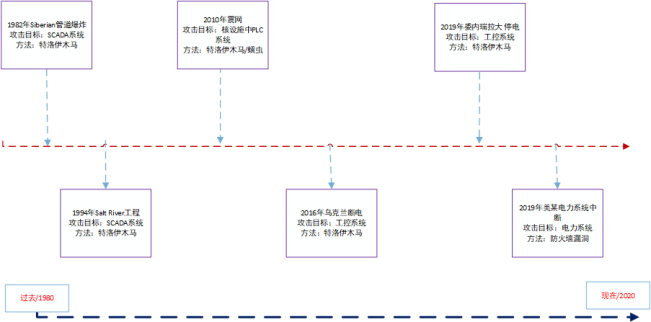

参与此案的安全专家表示,该攻击的规模和所需的技能类似去年的SolarWinds攻击。该公司广泛使用的网络管理计划的妥协导致了9个美国政府机构和大约100家私营公司的黑客入侵。

目前尚不清楚谁是最新违规行为背后的幕后黑手,或者他们是否正在为国家政府工作,就像SolarWinds一样。

Codecov的19,000个客户中的其他客户,包括大型技术服务提供商惠普企业(Hewlett Packard Enterprise),表示他们仍在尝试确定他们或他们的客户是否受到伤害。

HPE发言人亚当·鲍尔(Adam Bauer)表示:“ HPE拥有一支专门的专业人员团队来研究此问题,客户应放心,我们将在知道更多信息后立即通知他们任何影响和必要的补救措施。”

一位企业网络安全官员告诉路透社,甚至没有看到黑客迹象的Codecov用户也正在认真对待这一漏洞。他说,他的公司正忙于重置其凭据,并且其他地方的同行正在按照Codecov的建议进行相同的操作。

Codecov早些时候表示,黑客于1月31日开始对其软件进行篡改。只有在本月初,当客户提出疑虑时才发现它。

Codecov的网站表示,其客户包括消费品集团宝洁(Procter&Gamble Co),网络托管公司GoDaddy Inc,《华盛顿邮报》以及澳大利亚软件公司Atlassian

Corporation PLC。 Atlassian说,它尚未看到任何影响或妥协的迹象。

国土安全部的网络安全部门和联邦调查局拒绝置评。

原作者:路透社

原文网址:https://cybernews.com/news/codecov-hackers-breached-hundreds-of-restricted-customer-sites-sources/

原文日期:2021年4月20日

文章来源网络,纯属练手,侵删致歉。